'Ang seguridad ay isa sa mga hindi kapani-paniwalang tampok na ibinigay ng Elasticsearch, Kibana, at Logstash. Ang ELK stack ay na-configure na may mga tampok na panseguridad tulad ng SSL/TLS encryption, mga pahintulot ng user, at mga tungkulin.

Samakatuwid, kapag nagsasagawa ng mga kahilingan sa Elasticsearch, kasama sa kahilingan ang isang token ng pagpapatunay sa papasok na kahilingan. Kinukuha at ginagamit ng Elasticsearch ang token na ito para pahintulutan at kumpletuhin ang hiniling na pagkilos.

Tatanggihan ng Elasticsearch ang token at magbabalik ng error kung walang nawawalang token sa pagpapatotoo sa kahilingan.

Gayunpaman, kung minsan ay maaaring kailanganin mong payagan ang hindi kilalang kahilingan. Bagama't isa itong seryosong isyu sa seguridad at hindi dapat ipatupad sa produksyon, maaari itong makinabang sa development mode.'

Samakatuwid, sa tutorial na ito, ipapakita namin sa iyo kung paano mo mai-configure at paganahin ang anonymous na pag-login sa Elasticsearch.

Elasticsearch Paganahin ang Anonymous na User

Upang paganahin kailangan naming magtalaga ng isa o higit pang mga tungkulin sa Elasticsearch configuration file.

Halimbawa, upang payagan ang anonymous na pag-access para sa es_anonymous_user na user, i-edit ang Elasticsearch config file:

$ sudo nano / atbp / elasticsearch / elasticsearch.yml

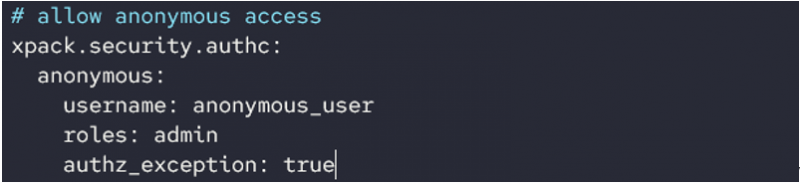

Idagdag ang configuration bilang:

anonymous:

username: anonymous_user

mga tungkulin: admin

authz_exception: totoo

Tinutukoy ng configuration ang anonymous na login para sa tinukoy na username. Gaya ng nabanggit, nagde-default ito sa _es_anonymous_user maliban kung tinukoy.

Tinutukoy ng mga tungkulin ang mga tungkuling nauugnay sa hindi kilalang username. Sa kasong ito, nagtatalaga kami ng mga tungkulin ng administrator sa hindi kilalang user (Hindi inirerekomenda).

Sa wakas, tinutukoy namin kung dapat ibalik ang mga pagbubukod. Kung totoo, ang kahilingan ay nagbabalik ng HTTP 403 kung ang anonymous na user ay nagsasagawa ng mga pagkilos na wala silang pahintulot.

Upang paganahin ang isang hindi nakikilalang user sa kibana, idagdag ang sumusunod na entry sa kibana.yml.

xpack.security.authc.providers:basic.basic1:

order: 0

anonymous.anonymous1:

order: 1

mga kredensyal:

username: 'anonymous_service_account'

password: 'anonymous_service_account_password'

I-save at i-reload ang mga serbisyo.

Pagwawakas

Inilalarawan ng artikulong ito kung paano paganahin ang anonymous na pag-access para sa Elasticsearch at Kibana sa pamamagitan ng pag-edit ng kani-kanilang mga configuration file.