Ipapakita ng blog na ito ang:

- Paano Mag-install ng Hashcat sa Kali Linux?

- Paano Gamitin ang Hashcat sa Kali Linux?

- Tip sa Bonus: Paano Gamitin ang Mga Wordlist ng Kali para sa Pag-crack ng Password

- Konklusyon

Paano Mag-install ng Hashcat sa Kali Linux?

Ang Hashcat ay isang etikal na tool sa pag-hack na ginagamit ng mga propesyonal sa cybersecurity para sa pag-crack ng password. Gumagamit ito ng brute force at marami pang ibang algorithm ng hashing upang i-crack ang mga hash o i-convert ang mga hash sa mga password. Para sa layuning ito, gumagamit ito ng iba't ibang uri ng mga mode ng pag-atake. Ang Hashcat ay na-preinstall sa Kali Linux. Kung sakaling, kung hindi ito naka-install sa Kali, i-install ito sa pamamagitan ng pagsunod sa mga hakbang sa ibaba.

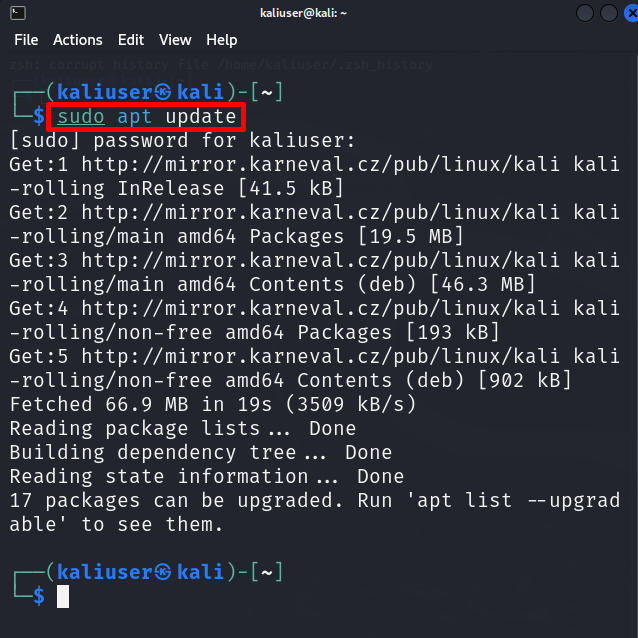

Hakbang 1: I-update ang Kali

Una, i-update ang Kali sa pinakabagong rolling release gamit ang ' angkop na pag-update ” utos:

sudo angkop na pag-update

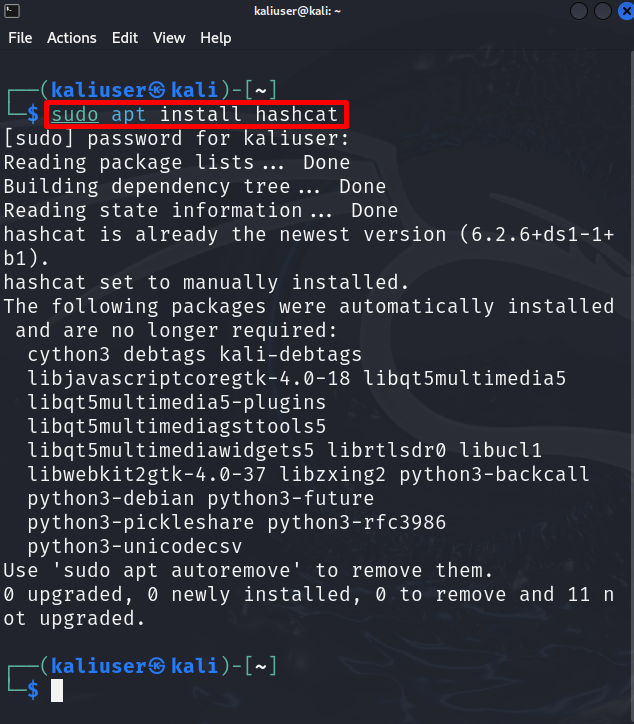

Hakbang 2: I-install ang Hashcat

Ngayon, i-install ang hashcat package sa Kali gamit ang “ apt install hashcat ” utos:

sudo apt i-install hashcat

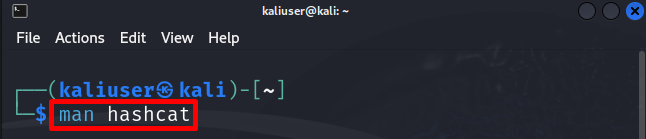

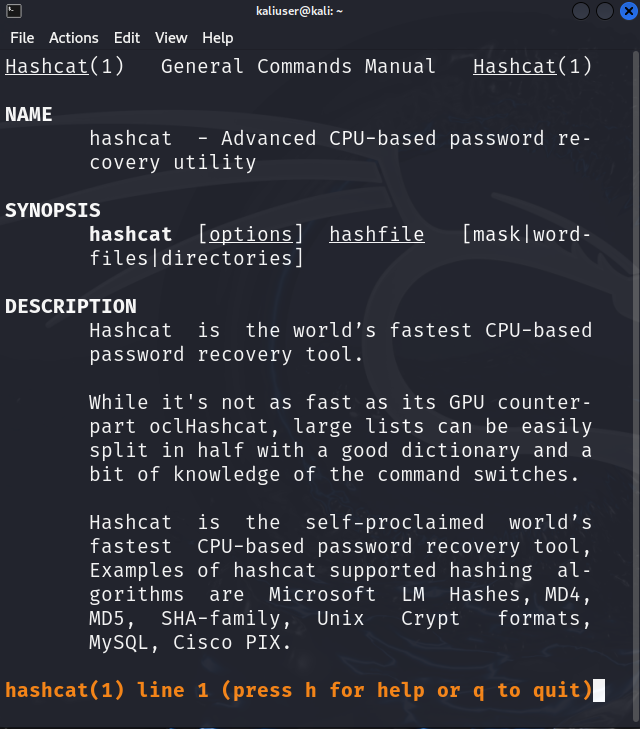

Hakbang 3: Suriin ang Hashcat Manual

Upang suriin ang code ng algorithm ng hashing o upang pumili ng mga mode ng pag-atake ng hashcat, tingnan ang manwal nito gamit ang command sa ibaba:

lalaki hashcat

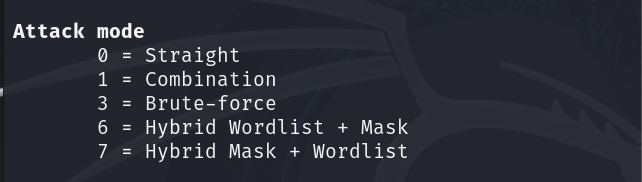

Mode ng Pag-atake

Dito, makikita mo ang iba't ibang attacking mode na available sa hashcat tool. Ang isang maikling paglalarawan ng mga mode na ito ay ang mga sumusunod:

- Tuwid: Subukang basagin ang password mula sa ibinigay na listahan ng salita.

- Kumbinasyon: Subukang basagin ang mga password sa pamamagitan ng pagsasama-sama ng mga salita mula sa maraming listahan ng salita.

- Malupit na puwersa: Inilalapat nito ang diskarteng brute force at sinusubukan ang bawat karakter mula sa ibinigay na charset.

- Hybrid Wordlist + Mask: Pinagsasama nito ang listahan ng mga salita at maskara

- Hybrid Mask + Wordlist: Pinagsasama rin nito ang maskara at listahan ng salita.

- Pag-atake ng Samahan: Gumagamit ito ng mga kumbinasyon ng mga pahiwatig na nauugnay sa isang partikular na password ng user o field gaya ng username, anumang personal na impormasyon o pangalan ng file:

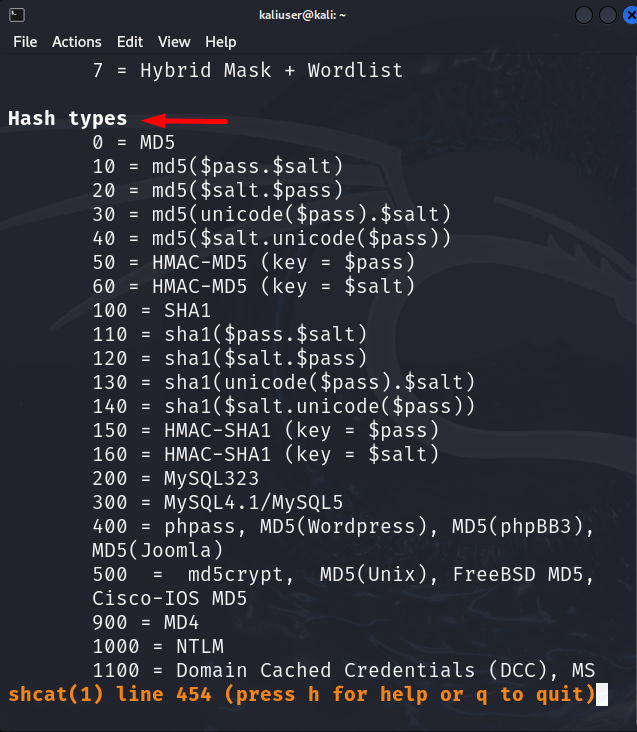

Mga Uri ng Hash

Ang mga uri ng mga hash na kinakailangang ma-crack ay nakasaad sa mga uri ng Hash. Ang code ng uri ng hash ay ginagamit upang i-crack ang hashed na password:

Paano Gamitin ang Hashcat sa Kali Linux?

Gumagamit ang Hashcat ng mga cracker ng CPU at GPU sa Kali Linux na mahusay na nag-crack ng password mula sa mga ibinigay na hash. Kung gumagamit ka ng Kali Linux sa isang virtual machine, hindi mo ganap na magagamit ang mga GPU crackers. Gayunpaman, gumagana rin ang hashcat sa CPU mode. Upang magamit ang hashcat alinman sa Kali system o sa Kali virtual machine, ang user ay dapat magkaroon ng hindi bababa sa 4 hanggang 8 GB ng RAM.

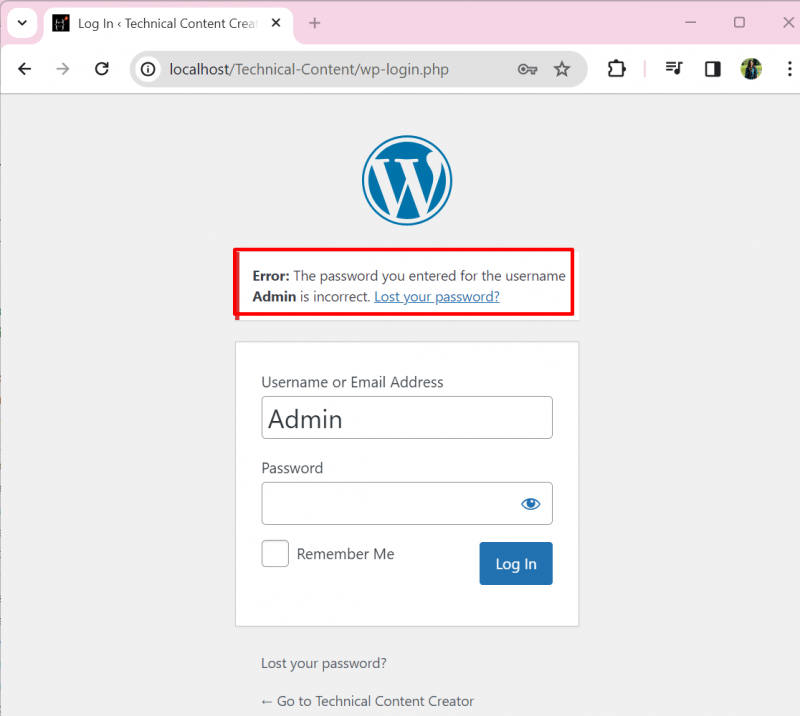

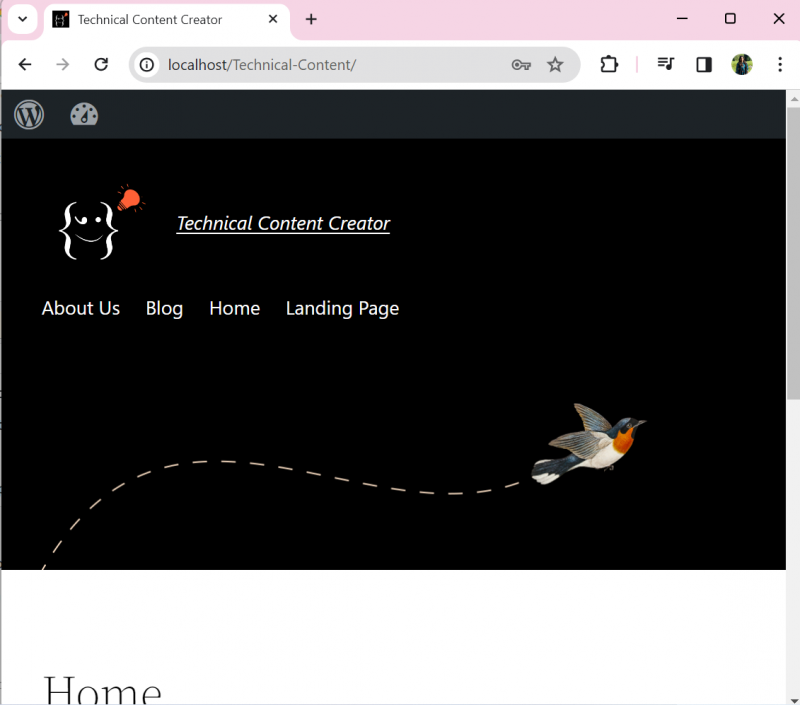

Subukan nating maunawaan ang paggamit ng Hashcat para sa pag-hack ng password sa pamamagitan ng pagkuha ng halimbawa ng isang WordPress Website. Ipagpalagay natin na nakalimutan ng user ang password ng admin account at ngayon ay hindi na ma-access ang dashboard ng website tulad ng ipinapakita sa ibaba:

Ngayon, gagamitin namin ang hashcat tool upang mabawi ang nakalimutang password ng admin ng website ng WordPress. Para sa wastong pagpapakita, sundin ang pamamaraan sa ibaba.

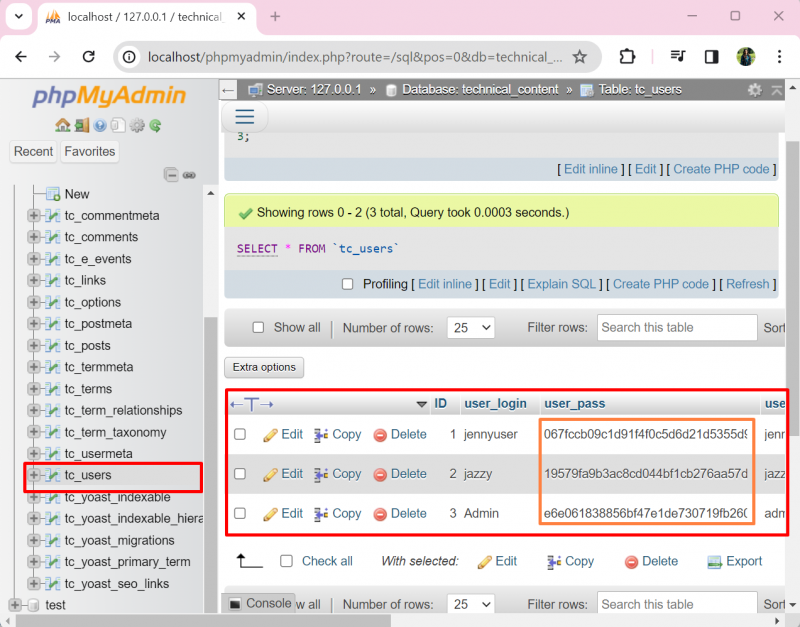

Hakbang 1: Kumuha ng Hashed Password

Ang mga gumagamit ng admin ay tiyak na may access sa database ng WordPress. Kunin natin ang mga naka-encrypt na hash na password ng mga user ng website mula sa database:

Hakbang 2: I-save ang Hashed Password sa Text File

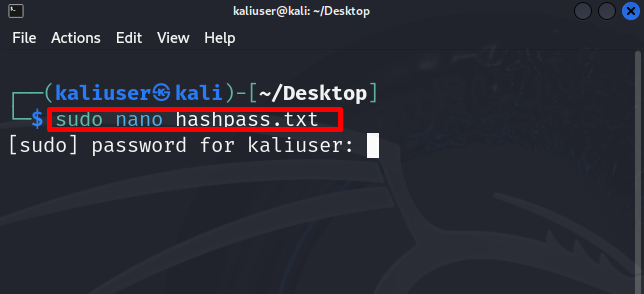

Susunod, i-save ang mga hash ng password sa isang text file. Dito, ginagawa namin ang ' hashpass.txt 'file sa ' Desktop ” na direktoryo sa pamamagitan ng paggamit ng nano editor:

sudo nano hashpass.txt

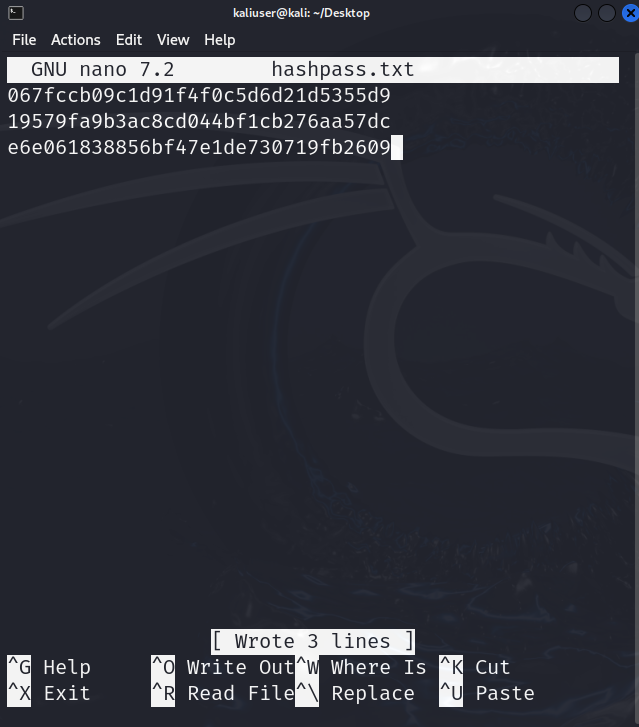

I-save ang password na na-convert sa mga hash sa ' hashpass.txt ” file. Para sa pagpapakita, nag-save kami ng tatlong password na na-convert na sa hash sa pamamagitan ng “ MD5 ” hashing algorithm:

Upang i-save ang file, pindutin ang ' CTRL+S ” at para isara ang editor, gamitin ang “ CTRL+X ”.

Hakbang 3: Magbigay ng WordList Dictionary

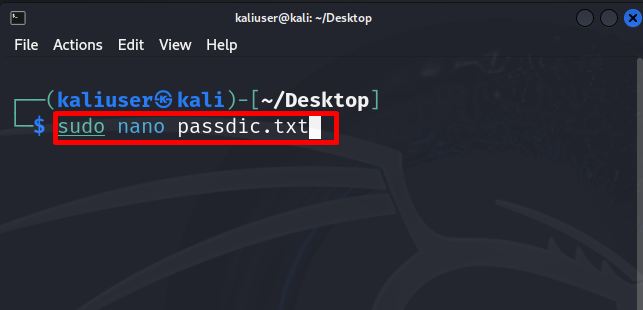

Susunod, ibigay ang diksyunaryo ng listahan ng salita kung saan susubukan ng hashcat na itugma ang mga hash ng mga salita sa ibinigay na mga hash ng password sa ' hashpass.txt ” file. Para sa demonstrasyon, gagawa kami ng sarili naming wordlist na maglalaman ng 12 magkakaibang password:

sudo nano passdic.txt

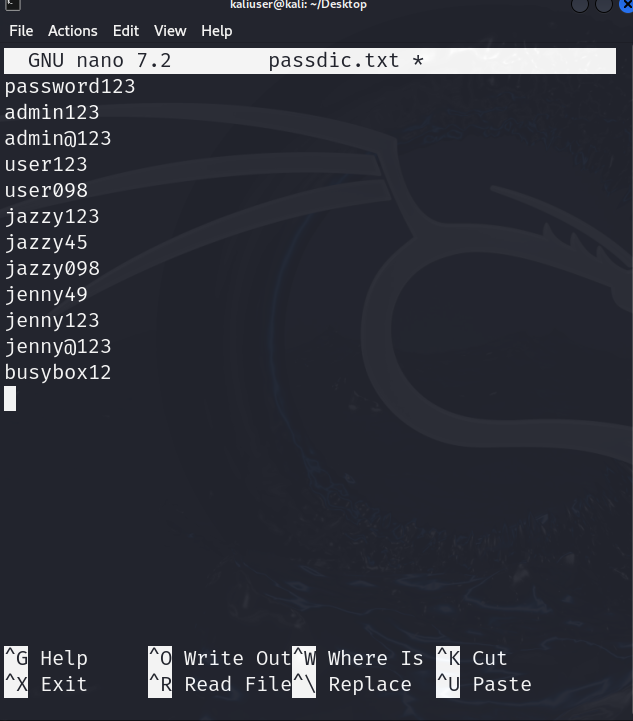

Dito, nag-save kami ng iba't ibang kumbinasyon ng mga password sa aming ' passdic.txt ” listahan ng mga salita. Magagamit din ng user ang ibinigay na wordlist ng Kali na ipinaliwanag sa ibaba ng seksyon:

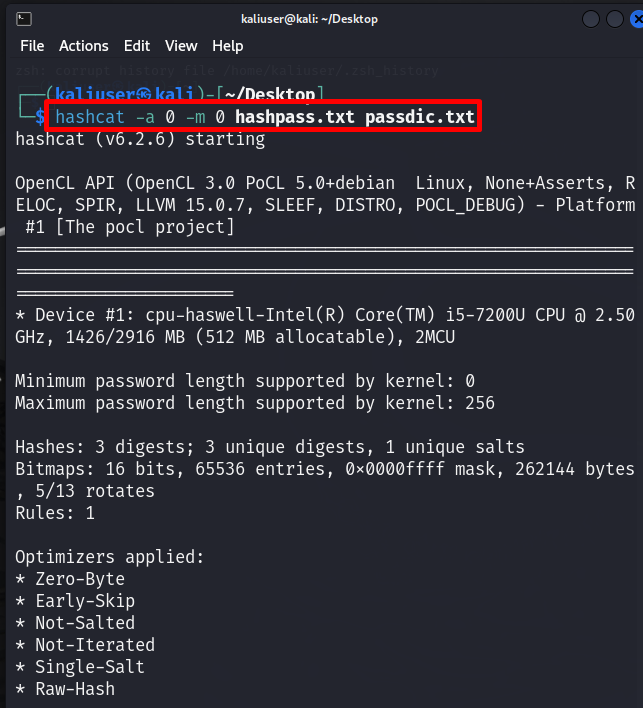

Hakbang 4: I-crack ang Password

Ngayon, basagin ang password gamit ang “ hashcat -a

Dito,' -a 0 'Ang ibig sabihin ay ginamit namin' Straight attack mode 'at' -m 0 ” ay nangangahulugan na kino-convert namin ang MD5 hash sa mga password. Kaya, ilalapat namin ang ' MD5 ' hashing algorithm upang tumugma sa mga hash ng ' hashpass.txt ” sa ibinigay na wordlist (passdic.txt):

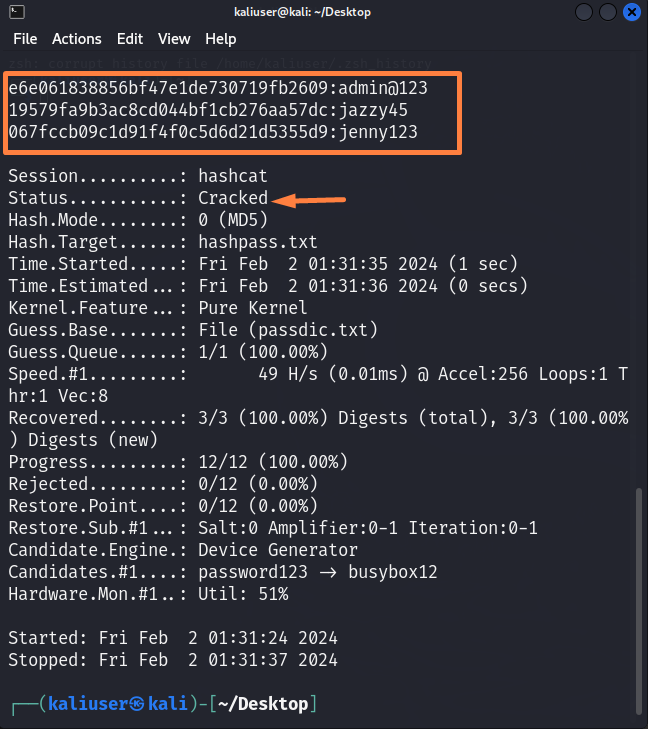

Dito, makikita mong epektibo naming na-crack ang password ng website mula sa ibinigay na mga hash ng password:

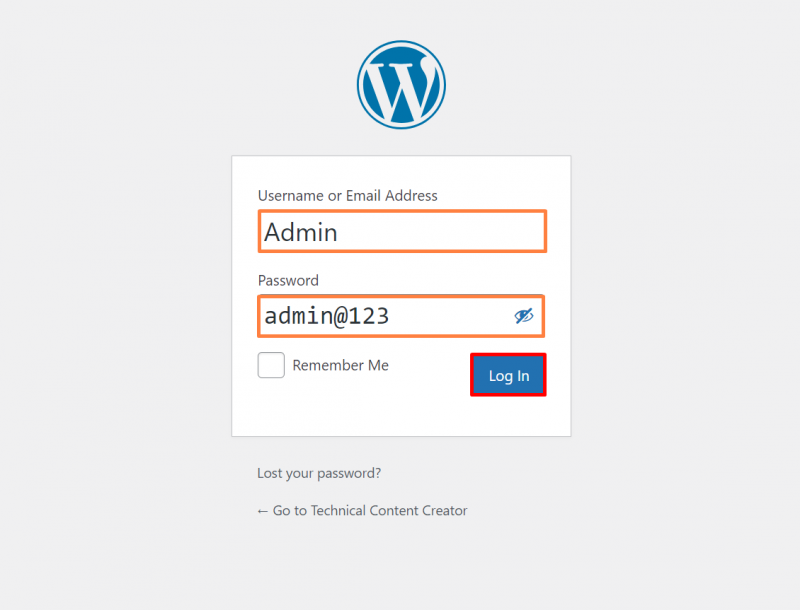

Hakbang 5: Pag-verify

Para sa pag-verify, subukan natin ang password ng admin ' admin@123 ” para ma-access ang WordPress website:

Dito, makikita mong matagumpay naming nabawi ang nakalimutang password gamit ang hashcat tool ng Kali:

Tip sa Bonus: Paano Gamitin ang Mga Wordlist ng Kali para sa Pag-crack ng Password

Nagbibigay din ang Kali Linux ng paunang naka-install na Wordlist na gagamitin upang i-crack ang iba't ibang uri ng mga password. Ang listahan ng mga salita na ito ay naglalaman ng milyun-milyong mga kumbinasyon ng mga salita at password. Upang gamitin ang Kali's ' rockyou.txt ” wordlist para sa pag-crack ng password, sundin ang mga hakbang sa ibaba.

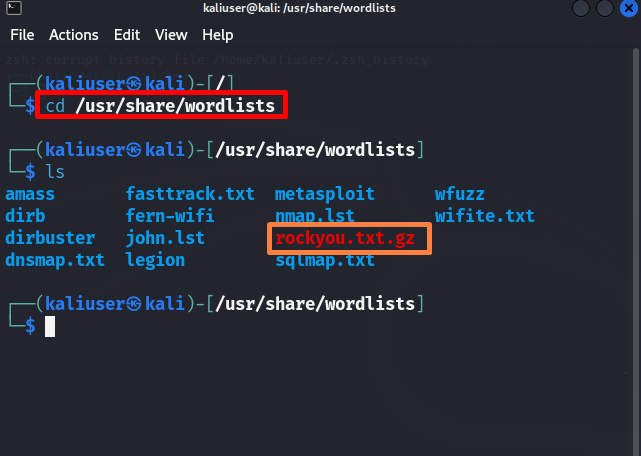

Hakbang 1: Buksan ang Direktoryo ng 'mga listahan ng salita'.

Upang buksan ang ' mga listahan ng salita ”, gamitin ang ibinigay na utos:

cd / usr / ibahagi / mga listahan ng salitaSusunod, patakbuhin ang ' ls ' upang tingnan ang lahat ng mga file at direktoryo ng Kali's ' mga listahan ng salita ” direktoryo. Dito, magagamit ang iba't ibang uri ng mga password o listahan ng salita. Upang subaybayan ang normal o tuwid na mga password gaya ng mga password ng user account, maaari mong gamitin ang ' rockyou.txt ” file:

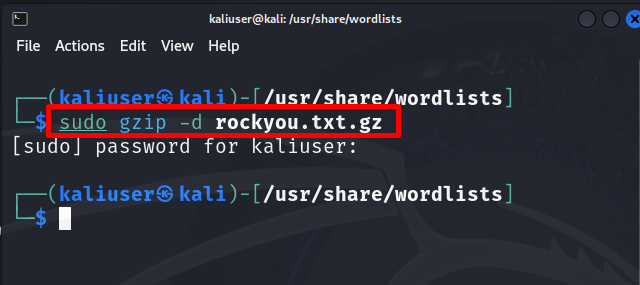

Hakbang 2: I-unzip ang “rockyou.txt.gz” File

Upang gamitin ang ' rockyou.txt ” file sa hashcat tool, una, i-unzip ang file gamit ang “ gzip -d rockyou.txt.gz ” utos. Ang pagkilos na ito ay maaaring mangailangan ng ' sudo ” karapatan ng gumagamit:

sudo gzip -d rockyou.txt.gz

Hakbang 3: I-crack ang Password

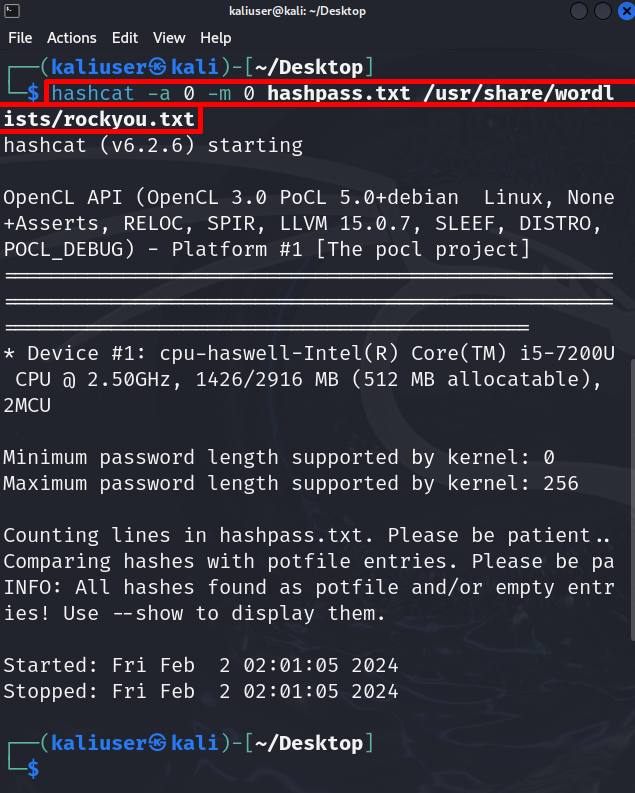

Ngayon, gamitin ang hashcat command para i-crack ang password.

hashcat -a 0 -m 0 hashpass.txt / usr / ibahagi / mga listahan ng salita / rockyou.txtDito, makikita mo sa pagkakataong ito na ginamit namin ang ' rockyou.txt ” file sa halip na isang personal na wordlist:

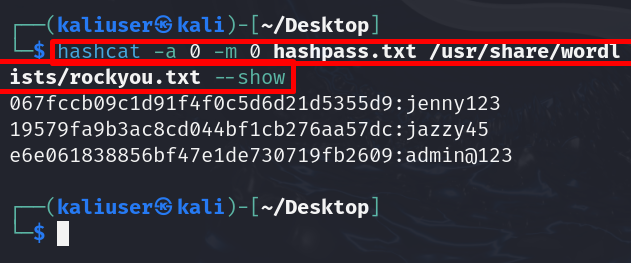

Sa output sa itaas, makikita mo ang mga hash ay matatagpuan ngunit hindi matingnan. Upang tingnan ang mga hash, idagdag lamang ang ' -ipakita ” na opsyon sa hashcat command:

hashcat -a 0 -m 0 hashpass.txt / usr / ibahagi / mga listahan ng salita / rockyou.txt --ipakita

Nagpaliwanag kami kung paano gamitin ang hashcat sa Kali Linux.

Konklusyon

Para magamit ang hashcat tool sa Kali Linux, i-save muna ang mga password na na-convert sa mga hash sa ' .txt ' text file. Pagkatapos nito, itugma ang mga hash ng password sa isang wordlist text file tulad ng wordlist file ng Kali ' rockyou.txt ” file. Para sa layuning ito, gamitin lamang ang ' hashcat -a